你是否曾在工作或生活中,突然收到一封語氣急促的 Email,內容看起來像是公司高層或熟識對象寄來的指示?例如最近在台灣相當常見的一種詐騙郵件,內容寫著:「因應工作需求,請你立刻建立一個公司專用的 Line 群組,請勿自行邀請任何成員,群組設立後將群組QR Code寄回本信箱。」

信件不長,語氣直接,寄件者名稱看起來也沒什麼問題,很多人第一時間的反應是「主管很急」,而不是懷疑。也正因如此,這類郵件才會一再得手。

事實上,這是一種典型的社交工程詐騙而非真正的公司內部溝通。它不需要駭進你的電腦,只要成功影響你的判斷,可能就足以造成損失。

為什麼詐騙 Email 看起來「不像詐騙」?

多數人對詐騙的印象,可能還停留在錯字很多、內容很假、一下就能看穿的那種信件。但現在的詐騙郵件,早就不是這樣。

攻擊者會刻意模仿公司常見的寫信方式,放上 Logo、使用正式職稱,甚至研究過企業組織架構,知道哪些人最有可能「照指示做事」。真正的破綻,往往不是外觀,而是細節。

其中一個最常被忽略的地方,就是寄件者的 Email 位址。顯示名稱可能寫著「董事長」或「CEO」,但實際信箱卻是免費信箱,或是拼字極為相近、卻不是公司正式網域的地址。只要稍微點開檢查,就能發現異常。

另外,這類信件常伴隨一種共同特徵:製造緊急感。內容會刻意簡短,不給你背景、不給你時間思考,只要你「立刻處理、私下完成、不要通知其他人」。一旦陷入緊張,就很容易跳過確認流程而落入陷阱。

用實際範例來看,該怎麼檢查一封 Email

很多人會說「要檢查 Email」,但真正收到信時,往往不知道該看哪裡。以下用幾個實際情境,帶你一步步看懂該怎麼判斷。

首先,可以從寄件者資訊開始看。例如你收到一封信,顯示名稱是「王大明|董事長」。乍看之下是正常的寄件者,但當點開詳細資訊後,卻發現實際信箱是 ceo.company@gmail.com。即使對方自稱公司高層,只要不是公司正式網域寄出,就應該立刻提高警覺。許多仿冒 CEO 的詐騙信,正是利用「大家只看名字、不看信箱」這個習慣。

再來,是連結的檢查方式。假設信件內容寫著「請至公司內部系統確認」,底下放了一個看起來很正常的「前往系統」連結。這時請不要急著點擊,而是把滑鼠移到連結上,你可能會看到實際網址顯示為 https://bit.ly/xxxxx,或是完全陌生的網域名稱。真正的公司系統,通常會使用固定且熟悉的網址格式,如果連結刻意隱藏或與公司無關,就應提高警覺。

而信件中夾帶的附件。有些詐騙信會附上一個檔案,檔名可能叫做「付款明細.pdf」或「掃描文件.zip」,內容通常會搭配一句「請盡快確認」。這類附件的危險之處在於,它們看似正常檔案,卻可能只是外表偽裝,實際上潛藏惡意程式。因此遇到可疑的附件時,應透過惡意程式掃描或是沙箱進行確認沒有問題後才可開啟。

如果你想再多確認一步,可以查看郵件的來源資訊,也就是所謂的郵件標頭(Header)。以 Gmail 為例,只要點擊「顯示原始郵件」,就能看到這封信實際是從哪個郵件系統寄出的。你不需要看懂所有技術欄位,只要確認寄送來源是否來自公司既有的郵件服務即可。如果公司平常使用的是內部郵件系統,卻發現來源是國外免費郵件服務,這通常就不是正常信件。

最後,也別忽略信件內容本身的合理性。以近期流行的「仿冒 CEO 指派員工開立群組」詐騙為例,這類信件通常不會有詳細背景,只會告訴你「現在立刻做某件事」,並刻意強調事情很急、不要聲張。然而正常的公司溝通,很少會在完全沒有上下文的情況下,要求你立刻繞過流程處理敏感事項。

真正的問題不只是技術,而是人的判斷

這類詐騙之所以難防,是因為它攻擊的不是系統,而是人。防毒軟體、防火牆、垃圾郵件過濾,確實能擋下一部分,但只要有一封成功進入收件匣,最後的判斷仍然落在人身上。

也因此,單靠「提醒大家要小心」其實不夠。很多人在平時聽得懂,但在忙碌、壓力大、被要求立刻處理事情的情境下,還是會失誤。

從「看過案例」到「實際演練」的差別

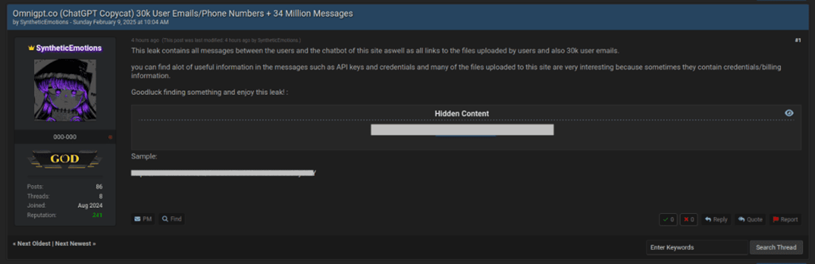

比起單純宣導,更有效的方式,是讓使用者實際看過、甚至親身經歷詐騙情境。例如透過各種社交工程詐騙的範例信件,讓人知道這些信件真實長什麼樣子,而不只停留在宣導階段。

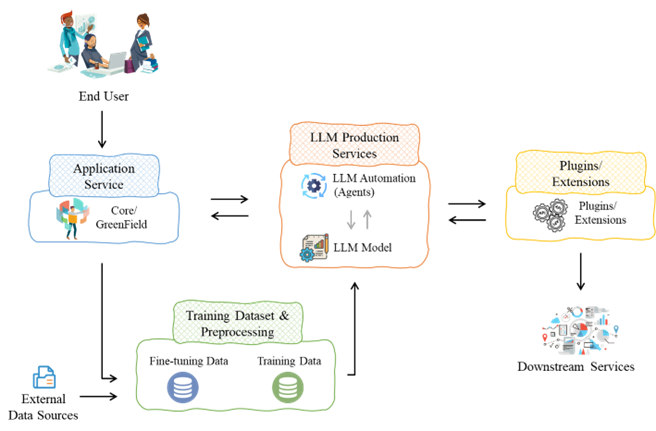

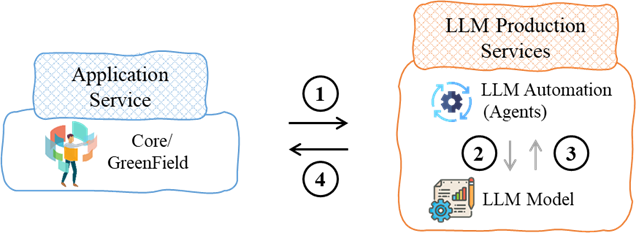

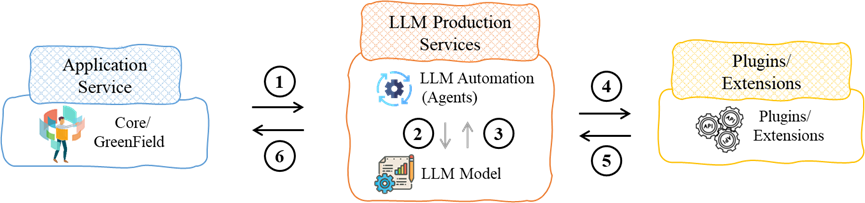

對企業或組織而言,進一步的做法則是透過「社交工程模擬演練」,在不造成實際風險的前提下,模擬仿冒 CEO、財務、 IT 或是系統通知的郵件,檢測員工是否會點擊、回信或照指示行動,再搭配教育訓練進行改善。這種方式,往往比單向宣導更能有效提升警覺度。

執行社交工程模擬演練的方式有委託廠商或自行操作,兩者各有優缺點。委託廠商通常能快速導入成熟的範例與流程,適合沒有專責人力或經驗的組織;若完全自行操作,則需要投入較多時間設計情境、撰寫範例信件與整理結果,對內部資安與管理能力也有一定門檻,但相對地執行上能更加彈性。

無論採取哪一種方式,真正重要的不只是「有沒有做演練」,演練後是否能回頭檢視問題、補強教育訓練,才能讓人員在下一次收到可疑郵件時,能夠更快察覺並做出正確判斷。

結語:多一眼確認,就是最實用的防線

詐騙 Email 不會消失,只會隨著時事與情境不斷變化。但只要你在收到信件時,願意慢下來,多看一眼寄件者、多確認一步內容合理性,大多數攻擊其實都能被擋在第一關。

技術可以防一半,真正補上最後一塊拼圖的,仍然是人的判斷與意識。

By Mike